728x90

구성도

외부 - 공격자, public-PC

DMZ - WAF, 웹서버, 파일서버

보안 장비 - UTM, AdminConsole

업무 pc - user1,user2

- 공격자가 UTM을 우회하여 파일서버에 접근

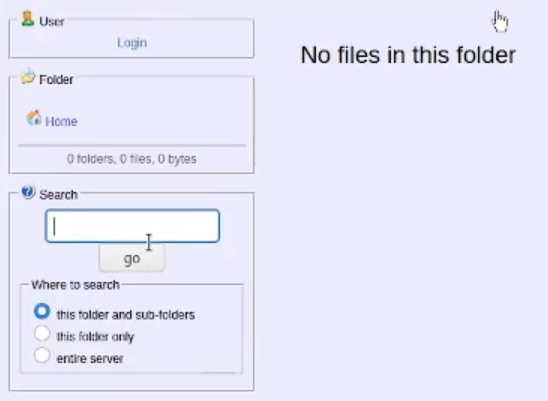

HFS(Http File Server)

: 파일을 게시하고 공유하도록 설계된 자유 웹서버다.

내부에서 원격 명령 실행이 가능하다.

검색 부분에 [localhost:80/?search-%00{.exec|cmd.}를 입력 시 발생]

[공격자 pc]

접속하여 파일서버 열기 > 공격자 pc 브라우저에서 파일 서버에 접속

검색 url에 exe뒤 원하는 명령어를 실행하면 파일서버에서 해당 명령이 실행된다.

- IPS 룰셋을 추가하여 공격자의 공격을 탐지 및 차단

[AdminConsole]

IPS > 보호대상 추가

프로파일 > IPS > 시그니처 설정 > 추가(해당 공격이 %00으로 발생하기 때문에 시그니처로 탐지)

파일 서버로 들어오는 것을 탐지

고급 설정에서 스노트 룰 작성 - ex) content:"%00";

- 프로파일별 보안 설정 > 시그니처 >user defined에 만든 룰을 사용에 체크 후 적용

- 탐지 된 로그

- 보호 도메인 정책 > 탐지 해제

- IPS default 패킷 차단 설정

참고

위키백과

https://blog.naver.com/chogar/220165264270

https://www.exploit-db.com/exploits/49584

https://www.rejetto.com/wiki/index.php/HFS:_scripting_commands

'KISA academy > KISA : 정보보호제품군' 카테고리의 다른 글

| 인프라 구축 시나리오 (0) | 2023.10.21 |

|---|---|

| SQL 인젝션, command 인젝션 WAF 정책 설정 (0) | 2023.10.21 |

| 보안장비 정책 변조 시나리오 (0) | 2023.10.21 |

| [1]웹 해킹 시나리오 (0) | 2023.10.21 |

| KISA : 정보보호제품군 실습 중급 - 실전형 사이버훈련장 (0) | 2023.10.07 |